Vorsorglich Stock Video Footage

Vorsorglich videos and clips for free download in 4K & HD for your next video project.

Entschuldigung, Es Wurden Keine Clips Gefunden! Browsen

Gesponsert von iStock

LIMITED DEAL: Save 20% on 4K Video from iStock

Sichere Zahlung Online-Shopping digitale Geldbörse, mobile Geldbörse Sicherheit, Geschäftsmann mit Computer VPN virtuelles privates Netzwerk Internet Cyber-Sicherheit Cyberkriminalität Schutz.

Das Konzept: Digitalisierung des Informationsstroms durch Rack-Servern im Rechenzentrum. Miteinander verbundene Fäden verbinden Benutzerdaten durch Symbole, Tags und Interessen.

Vorhängeschloss Icon Cyber Security, Digital Data Network Protection, Future Technology Digital Data Global Network Connection Background Concept.

Abstraktes Konzept der Cybersicherheit. 3D-Kontur des Schildsymbols auf digitalem Hintergrund. Computersicherheitssymbol 3D

Technologie Digital Big Data Connection, Digital Cyberspace, Digital Data Network und Blockchain Connections, Global Network Background Concept, Looped Motion Design 4k.

Schild-Symbol der Cyber-Sicherheit Digitale Daten, Technologie Global Network Digital Data Protection, zukünftiges Hintergrundkonzept

Zukunft digitale Welt Cyber City Smart City und IoT-Technologie online Internet Cyber Sicherheit modernes Internet der Dinge Cloud Daten sichere Netzwerk Kommunikationsdaten, Business City Building Hintergrund

Mann, der einen Laptop-Computer verwendet, der auf Anwendungen zugreift, oder sich im Internet-Netzwerk anmeldet, um Transaktionen durch digitale Technologie durchzuführen, Cybersicherheits-Passwort, schützt persönliche Daten vor Online-Kriminalität.

Zwei professionelle IT-Programmierer, die Blockchain Data Network Architecture Design und Development Shown auf Desktop-Computer-Display diskutieren. Arbeitsdatenzentrum Technische Abteilung mit Server-Racks

Datenschutz ist ein Konzept in Cybersicherheits- und Datenschutztechnologien. Auf der linken Seite befindet sich ein Schild. Langsam bewegte Polygone haben kleine binäre Vorhängeschlösser, die als Verbindungen fungieren. dunkler Hintergrund.

Antivirus-Cybersicherheitskonzept, Programmierer Computeringenieur, der auf der Tastatur tippt. VPN Netzwerk Server Internet Datenschutz, GDRP Privatsphäre Sicherheit Internet-Netzwerk.

IT-Ingenieur bewegen, gefolgt von konzeptionelle Darstellung der Digitalisierung des Informationsflusses durch Rack-Servern im Rechenzentrum.

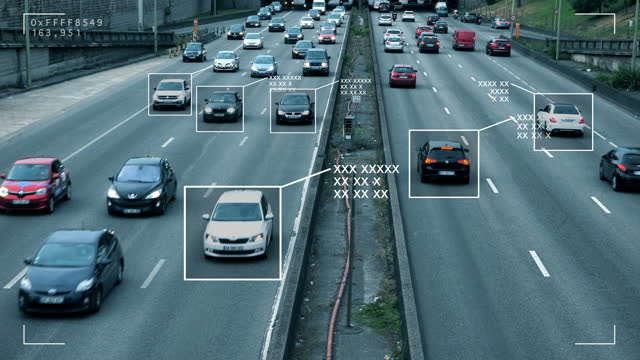

CCTV AI Gesichtserkennung Simzoom in erkennt Person. Erhöhte Überwachungskamera-Überwachungsaufnahmen Gesicht Scannen einer Menschenmenge, die auf belebten Stadtstraßen geht. Big Data-Analyse

Professioneller IT-Programmierer, der im Rechenzentrum auf Desktop-Computer mit drei Displays arbeitet, die Entwicklung von Software und Hardware. Zeigt Blockchain, Data Network Architecture. Rückblick

Website-Sicherheit mit Datenschutz. Sicherer Zugriff mit Schutz von Kundendaten und Netzwerksicherheit.

Porträt einer afroamerikanischen IT-Spezialistin, die am Desktop im Rechenzentrum arbeitet. Systemadministrator arbeitet an Webdiensten, Cloud Computing, Serveranalysen, Cyber Security Maintenance, SAAS

Ethernet-Kabel, die mit Modem verbunden sind, mit digitalen Binärcode-Streaming-Informationen und -Daten. Konzept: Digitalisierung und Visualisierung der Telekommunikation. Makro-Schuss, blaue Spezialeffekte

Zwei Sicherheit Offiziere bemerkt Rechtsverletzer betrachtet auf einer Überwachung computer-Bildschirm in einem dunklen Überwachung Zimmer.

Der Polizist verwendet High-Tech und ein Tablet, um wichtige Informationen zu sehen, die er in Echtzeit erhalten kann, was es ihm ermöglicht, schnell auf Straftaten zu reagieren.

DS männlichen Passagier zu Fuß durch den Metalldetektor an der Flughafen-Sicherheitskontrolle

Cloud-Technologie. digitale Datensynchronisation mit Datenspeicherung über das Internet. Computertechnologie abstrakte isometrische 3D-Rendering-Animation. Server-IOT in der Rechenzentrumskommunikation mit Geräten.

Data Center Server: Systemadministrator, der auf dem Computer arbeitet. Data Warehouse-Entwickler. Technischer Support Scientist. Architekt der Cloud-Lösungsinfrastruktur. Techniker für Virtualisierungszuverlässigkeit

Eine Überwachungskamera für den Außenbereich mit einem Laserscanning-System für Bewegungsobjekte. Der Laser scannt das Objekt und überträgt die Daten an den Server.

Ein Sicherheitsbeamter arbeitet an einem Bericht für seine Vorgesetzten und tippt ihn auf einem Laptop

Diverse Office: Indischer IT-Programmierer, der auf Desktop-Computern arbeitet. Spezialistin für innovative Software. Ingenieur entwickelt App, Programm, Videospiel. Schreiben von Code im Terminal. Bogenaufnahme

Time-Lapse Passagiere zu Fuß durch Metalldetektoren bei der Sicherheitskontrolle am Flughafen und Gepäck wird gescannt

Industrie 4.0 Modern Factory: Sicherheitsoperator steuert ordnungsgemäße Funktion der Werkstatt Produktionslinie, verwendet Computer mit Bildschirmen, die Überwachungskamera Footage Feed. High-Tech-Sicherheit

IT-Spezialist steht vor Server Racks mit Laptop, Er aktiviert Rechenzentrum mit einer Touch Geste. 3D Animated Concept of Digitalization: Network of Lines Spreading Symmetrisch. Vergrößern

Warnung, Verletzung erkannte Meldung auf pc-Bildschirm, Anzahl der durchgesickerten Datensätze zählen

Digitaler Cyberspace mit Partikeln und digitalen Datennetzwerkverbindungen. Hochgeschwindigkeitsverbindungs- und Datenanalysetechnologie Digitales Hintergrundkonzept.

Ein Beamter der Bundesspezialdienste studiert die eingegangenen Daten sehr sorgfältig. Er analysiert die Situation und trifft wichtige Entscheidungen.

Eine Menge geschäftsleute verfolgt mit Technologie, die auf belebten Straßen der Stadt spazieren geht. CCTV AI Gesichtserkennung Big Data Analyse Schnittstelle Scannen, Zeigt animierte Informationen.

Lock Icon Cyber-Sicherheit des digitalen Datenschutzes. Hochgeschwindigkeits-Verbindungsdatenanalyse. Technologie-Datennetzwerk, das Konnektivitätshintergrundkonzept vermittelt.